如果说 2020 年上半年的主题是 “人为因素”,那么 2020 年” 下半场”,在勒索软件 “每天屠掉一条大龙”,远程办公导致全球网络犯罪激增 400% 的大变数的驱使下,全球网络安全市场正在趋向两大热点,那就是:深度防御、快速检测/响应。

在 “安全边界消失”、“人的因素” 之后,网络安全正在迎来一场 “灵魂深处的变革”—自动化、智能化的下一代安全运营(SOC)。威胁情报和 AI 是这场变革的两大动力,而安全行业的人员、技术和流程也将重新配置。

无论是远程办公新常态下备受关注的端点安全、零信任、云安全,还是勒索软件、网络犯罪和 APT 攻击频繁敲打下的数据安全、SOC 安全运营和工控网络/基础设施安全,全球网络安全行业正面临着斯诺登事件以来最大的不确定性/变革,而这个变革的导火索之一,正是 2020 年 12 月席卷美国政府机构和全球重要组织的 SolarWinds 供应链 APT 攻击——过去十年最危险的网络攻击。

以下,安全牛围绕 2020 年网络安全十大热点,简要回顾和盘点 2020 年网络安全重大事件和数据统计(2019 年 1 月开始,安全牛网络安全大事记实现在线动态更新,读者可在安全牛网站上随时查阅最新数据)。

快速阅读目录:

- SolarWinds 供应链攻击:过去的十年最重大的网络安全事件

- 勒索软件 “日屠一龙”,事件响应面临挑战

- 安全漏洞再创新高,API 与 Android 漏洞成倍增长

- 网络安全融资 “价量齐升”,零信任大热

- 公民隐私元年,安全监管法规密集出台

- 从 BYOD 到 BYOIT,物联网风险骤增

- 安全意识:远程办公的 “人肉防火墙”

- CISO 最关注的五大热点

- SOC 重心转向快速检测与响应,威胁情报与 AI 双动力

- 疫情成零信任加速器

SolarWinds 供应链攻击:过去的十年最重大的网络安全事件

盘点 2020 年网络安全事件,SolarWinds 供应链攻击无论从规模、影响力和潜在威胁性来看,都堪称过去十年最重大的网络安全事件。

2020 年 12 月发生的 SolarWinds 供应链攻击渗透了包括五角大楼、美国财政部、白宫、国家核安全局在内的几乎所有关键部门,包括电力、石油、制造业等十多个关键基础设施中招,思科、微软、英特尔、VMware、英伟达等科技巨头以及超过 9 成的财富 500 强企业 “躺枪”,被 CISA 定义为 “美国关键基础设施迄今面临的最严峻的网络安全危机”。

这次攻击到底有多可怕,举一个简单的例子,参与调查的一位网络安全专家半开玩笑地说:“见证和经历了 SolarWinds 供应链攻击后,说实话,希拉里邮件门事件中,希拉里的选择(使用私人邮件服务器而不是白宫的)有可能更加安全。”

从目前公开的部分调查结果来看,SolarWinds 供应链攻击对全球各国关键基础设施安全防御体系来说都是一个极富冲击性的事件——大量传统网络安全工具、措施和策略失效,奥巴马以来 “重攻轻守,以攻代守 “的美国国家网络空间安全战略遭受严重打击。而 SolarWinds 公司作为一家垂直领域的领导型科技企业,糟糕的网络安全意识和实践也在此次事件中被曝光,SolarWinds 面临的,也许不仅仅是股价暴跌。

勒索软件 “日屠一龙”,事件响应面临挑战

从本田、佳明、佳能到富士康、研华……“日屠一龙” 的勒索软件无疑是 2020 年最危险,也是最受关注的网络犯罪活动。2020 年勒索软件攻击持续快速增长,攻击规模、赎金金额都屡次创下新高。根据 SonicWall 的最新报告,2020 年前三季度全球勒索软件攻击同比激增 40%(1.997 亿)。2020 年前三季度,美国遭遇的勒索软件攻击达到了惊人的 1.452 亿,同比增长了 139%。

值得注意的是,研究人员观察到 2020 年 Ryuk 勒索软件的检测量显着增加。2019 年第三季度,仅检测到 5123 次 Ryuk 攻击。但到 2020 年第三季度,业界共检测到 6730 万 Ryuk 攻击,占今年所有勒索软件攻击的 33.7%。

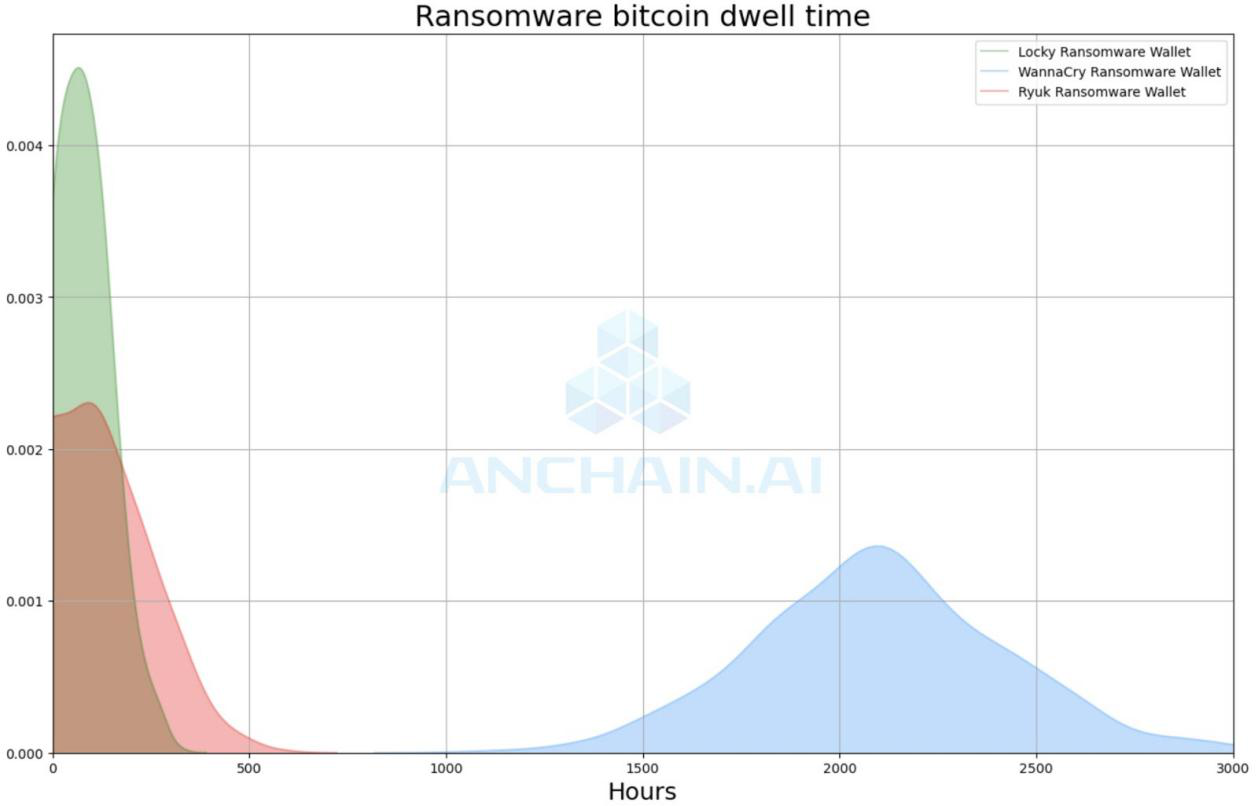

根据 Anchain.ai 提供的数据(上图),2020 年三大勒索软件组织的赎金账户资金驻留时间缩短了十倍,这意味着企业事件响应和溯源的时间窗口在大幅度收窄,加之勒索软件攻击技术和手段的不断复杂化,对于大多数企业来说,勒索软件事件响应难度都在成指数级增加。

此外,随着美国财政部外国资产控制办公室(OFAC)在 10 月 1 日发布公告规定向 OFAC 认定制裁范围的 SDN(特定个人)支付勒索软件赎金将受到法律制裁,不但导致美国企业无法通过网络保险公司及其经纪人支付赎金,而且对于美国乃至全球大型企业都构成了新的违规风险。

更糟糕的是,2020 年下半年勒索软件的疯狂攻势只是序幕,根据 Cybersecurity Ventures 的预测,到 2021 年,全球勒索软件破坏成本将达到 200 亿美元,是 2015 年的 57 倍。

安全漏洞再创新高,API 与 Android 漏洞翻倍增长

2020 年,除了一线医护人员,网络安全运维人员是另一个工作压力陡增的职业人群,这主要是因为网络犯罪活动飙升和网络安全漏洞的快速增长。

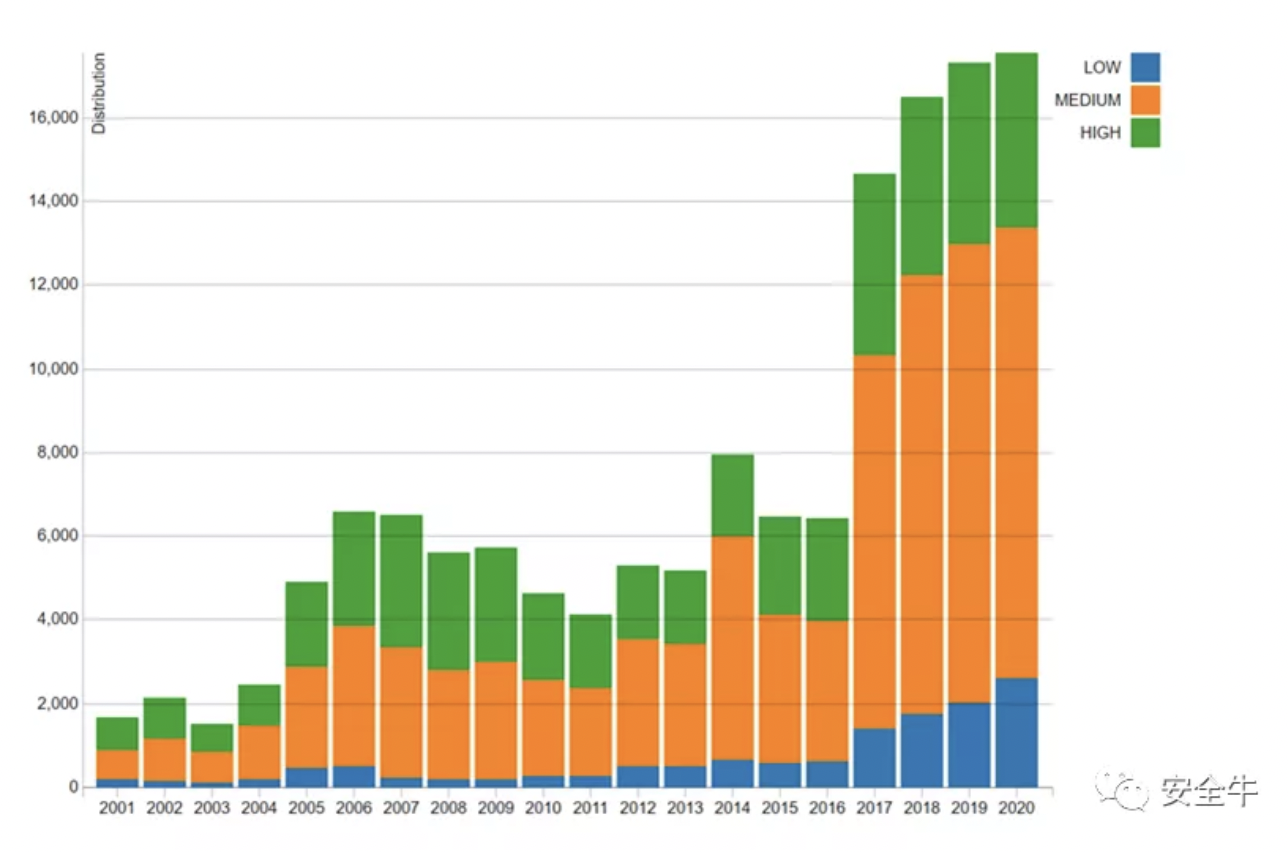

2020 年 NVD 漏洞数据库总计新增了 19220 个漏洞,这也是安全漏洞数量连续第四年创下新高。

Web 应用程序依然是漏洞的 “主力军”,但是来自 Bugcrowd 数据显示,随着黑客技能的多样化,其他类别应用的漏洞数量也在赶上。到 2020 年,所有类别的漏洞提交量都增加了。今年以来,API 漏洞翻了一番,Android 漏洞翻了三倍还多。

根据 HackerOne 10 月底发布的十大漏洞列表,跨站点脚本(XSS)仍然是影响力最大的漏洞,2020 年为黑客赢得了 420 万美元的漏洞赏金,比 2019 年增长了 26%。

2020 年最具影响力和赏金最高的十大漏洞类型

- XSS

- 不当访问控制

- 信息泄露

- 服务端伪造请求(SSRF)

- 不安全的直接对象引用(IDOR)

- 权限提升

- SQL 注入

- 错误身份验证

- 代码注入

- 跨站点请求伪造(CSRF)

值得注意的是,2020 年随着疫情大流行导致远程办公潮,攻击者的策略开始从针对应用程序转向针对协议漏洞,尤其是与远程办公相关的 RDP 协议漏洞。根据卡巴斯基的统计针对 RDP 的暴力攻击 3 月份开始激增,2020 年前 11 个月总计达到 33 亿次,是 2019 年同期的三倍。

网络安全融资 “量价齐涨”,零信任大热

2020 年下半年国内网络安全融资呈现 “量价齐涨”,虽然千万级以上规模融资次数与上半年基本持平,但融资规模大幅增长,打破多项纪录,其中最具标志性的事件包括 7 月份奇安信登陆科创板,募资 57.19 亿元创下安全类企业 A 股融资新高;以威胁检测为核心技术的安天科技 8 月份融资 6 亿元,12 月底获得中国国有企业结构调整基金 2 亿元投资,B 轮融资总额 8 亿元,创下中国网络安全行业融资规模新纪录。

除了安天科技,2020 年下半年,微步、派拉软件、竹云科技和博智安全都完成了 3 亿 + 规模的融资,规模都超过了 2020 年上半年最大规模融资(爱数信息 2.5 亿)。

零信任/身份认证/访问控制无疑是 2020 年下半年资本市场的最大热点,而上半年的焦点工控安全、数据安全、威胁检测、威胁情报等热度依然不减。显然,面对快速增长的针对性攻击威胁和趋势,“深度防御、更快检测” 的重要性已经得到了企业界和资本界的充分重视。

隐私元年,安全监管法规密集出台

2020 年堪称公民隐私年,全年发布的网络安全监管法规中,超过半数都与公民隐私有关,快速覆盖数字社会隐私保护的盲区和死角,例如 2 月份中国人民银行发布的《个人金融信息保护技术规范》,10 月份开始实施的《信息安全技术 个人信息安全规范》国家标准,7 月份公布的《数据安全法》草案,10 月份开始审议的《个人信息保护法(草案)》等等。其他与隐私相关法规规范还包括《个人信息安全影响评估指南》、《未成年保护法》(增设 “网络保护” 条款)。

11 月,工信部下架 60 款隐私违规 APP,标志着一场数字空间隐私保卫战正式拉开大幕。

从 BYOD 到 BYOIT,物联网风险骤增

在新冠疫情爆发之前,BYOD 始终是困扰企业安全主管的影子 IT 问题,2020 年上半年新冠疫情的爆发,导致企业远程办公人数激增,BYOIT 成了新的问题。所谓 BYOIT 就是员工使用家庭设备(不仅限于手机和 PC),还包括个人应用,例如文件共享和视频会议,以及个人网络和存储设备,例如家庭 NAS 和 WiFi 路由器,甚至智能家居设备,例如智能音箱和摄像头。

BYOIT 极大地增加了企业的攻击面和资产暴露面,同时也成为网络犯罪分子和黑客的热门目标。在 11 月举行的东京 Pwn20wn 2020 黑客大会上,消费级路由器和 NAS 成为参赛漏洞赏金猎人的主要收入来源,这也说明家庭 WiFI 路由器、NAS 存储设备和智能电视等智能家居相关设备存在大量漏洞并且容易得手。

虽然 2020 年下半年中国的疫情防控全球一枝独秀,大多数企业已经复产复工,但是随着 2020 年末多地疫情的反弹,以及季节、病毒流行性的不确定性,企业安全主管需要尽快对 BYOIT 安全风险(例如网盘、私人邮箱、视频会议 APP 等)进行深入评估并制定相应数据安全预案。与 BYOD 不同,BYOIT 的控制重点是数据而不是应用程序,如果硬件或者应用已经失控,企业需要对数据进行全程管控。

安全意识:远程办公的 “人肉防火墙”

2020 年 3 月份 RSAC2020 网络安全大会使 “人的因素” 获得前所未有的重视。根据 GoSecurity10 月份的调查,网络安全意识培训已经成为当下企业安全管理者眼中最有效的安全服务,但在企业整体安全支出中的占比却最低(不到 10%)。

从年初的微盟到年中的思科,员工 “删库跑路” 等内部威胁一直是企业管理者的心头大患。华尔街日报的调查显示,70% 的企业管理者担心内部人员威胁,但是一个鲜为人知的事实是,虽然内部威胁的新闻热点通常是 “删库跑路”,但大多数内部威胁并非是员工的恶意,而是疏忽或缺乏必要的安全意识。甚至今年最为严重的网络安全事件——SolarWinds 供应链攻击事件中,我们也能随处看到触目惊心的 “意识漏洞”——SolarWinds 的软件更新服务器的登陆密码居然是 solarwinds123。

根据 DTEX Systems 的最新调查,虽然 2020 年全球疫情已经持续近一年之久,但只有 30%的受访公司为安全的远程办公做好了准备。近 75%的企业担心在家工作的用户给企业带来安全风险。

新冠疫情中的远程办公/BYOIT,极大增加了企业的攻击面和资产暴露风险。好的网络安全意识培训能把 “人的漏洞” 变成 “人肉长城”,把最弱的短板变成最坚固的防线,在全球远程办公的新常态下,是能快速提升企业网络安全韧性的 “刚需服务”。

正如 DTEX 总裁兼首席执行官巴赫曼·马博德(Bahman Mahbod)所言:“新年的一年即将到来,确保远程员工的安全是企业的当务之急,员工在网络安全防御中的角色更加重要,是企业的 ‘人肉防火墙’。”

CISO 的五大关注热点

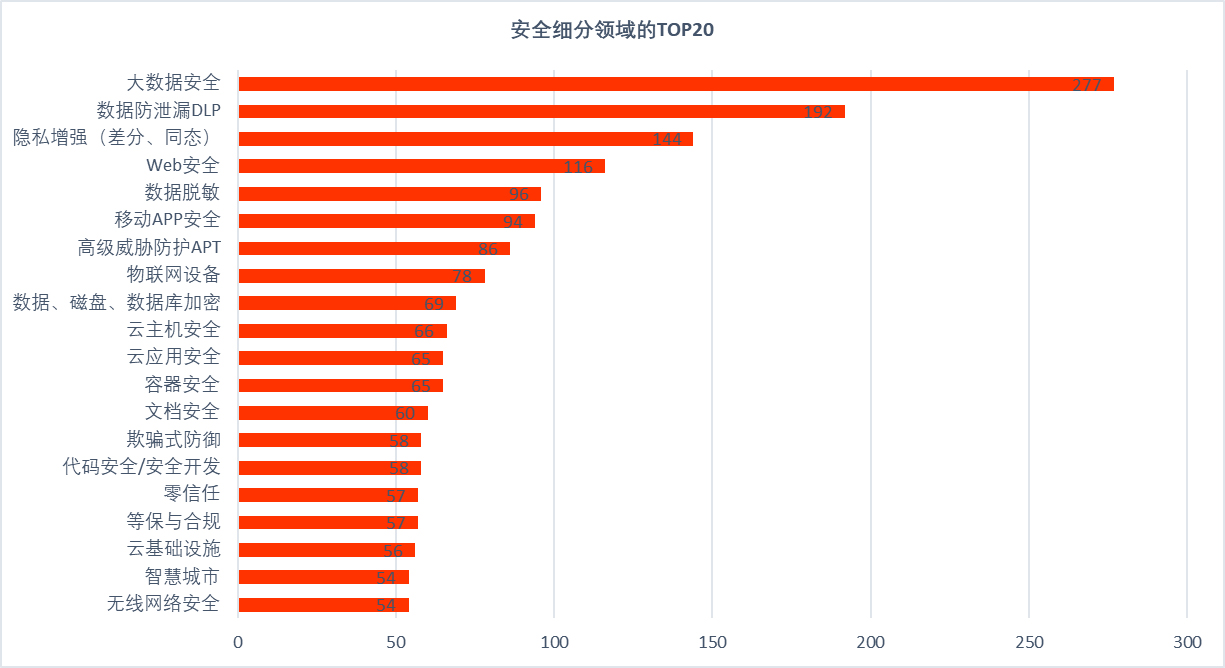

根据安全今年 11 月发布的《中国网络安全企业报告 100 强报告》参与调研的上百名 CISO 的细分领域关注热点 TOP20 如下:

可以看出,2020 年甲方需求热点与安全市场热点并不完全同步,数据安全、隐私增强、应用安全、高级威胁防护和物联网设备依然是甲方用户最关心的 TOP5 安全细分领域。而根据 Hitachi ID 的 CIO 调查,2020 年企业 IT 支出的最高优先级是网络安全,其中身份和访问管理(IAM)、端点安全和安全意识培训是安全支出的三个重点。

2021 年,随着全球疫情的持续,远程办公的常态化,身份与访问控制、云原生安全服务、应用监控和云数据防护都是甲方安全预算增长的热门领域,根据 IDG 的预测报告,2021 年企业网络安全预算增长最多的 TOP5 安全细分领域如下:

2021 年企业将会积极测试、评估和实施一下六种热门技术:

- 零信任(40%)

- 欺骗技术(32%)

- 身份验证解决方案(32%)

- 访问控制(27%)

- 应用程序监视(25%)

- 基于云的安全服务(22%)

- SOC 重心转向快速检测与响应,威胁情报与 AI 双驱动

如果说 APT 强拆了企业的安全边界,那么新冠疫情就是企业安全运营变革的推手。2020 年席卷全球的远程办公浪潮,加速了 “企业中心化安全模式” 的消失,企业的网络安全运营和 SOC,正在从以日志为中心向以威胁检测和响应为中心转变。而这次变革的焦点,则是 “更快检测和更快响应”。于此同时,远程办公和云应用的普及,也正推动 SOC 的 “云化”,云混合 SOC 将成为很多企业的首选模式。

新冠疫情加速了业务上云,但这并不意味着安全上云,“靠山山倒”,越来越多的企业意识到,仅依靠或者信赖云服务商的默认安全服务是远远不够的,例如,客户云配置错误已经成了云数据安全的头号威胁。

因此,2020 年,企业 SOC 的重要性不是降低了,而是增加了。同时业务上云也给企业 SOC 带来了新的挑战,正如前文所述,BYOIT 和影子 SaaS 正在给企业的威胁检测和响应带来很大的挑战。

除了 “云混合”,SOC 的另一个趋势是功能重心转向快速检测与响应,2013 年 Gartner 的尼尔·麦克唐纳曾预测 2020 年将有 60%的企业信息安全预算用于快速检测和评估,但现实的发展速度超出了预期。

2020 年,SOAR 和 XDR 已经成为企业 SOC 优化的两条主赛道,在很多地区预算占比已经超过 80%。在这场 “下一代 SOC” 的角逐中,威胁情报和人工智能是业界公认的两个核心驱动力。

疫情成零信任加速器

2020 年的新冠疫情,极大的加速了零信任架构(ZTNA)的部署,一方面远程办公的激增导致传统 VPN 暴露出扩展和性能瓶颈,另一方面,国内大型攻防演练暴露的 VPN 零日漏洞也促使大量企业考虑采用零信任架构替代 VPN。

根据企业管理协会(EMA)8 月进行的 252 位 IT 专业人员调查,有 60%的企业表示他们的组织已经加快了零信任策略部署。40% 的受访者认为,提高运营敏捷性是零信任的主要好处,而 35%的人指出,零信任改善了 IT 治理和风险合规性。

受访者提到的其他一些零信任的优点包括:防止入侵和遏制、减少攻击面以及减少未经授权的访问,这也是后新冠时代的共性问题。EMA 发现,采用正式零信任策略的公司比采用临时方法的公司成功的可能性要大得多。具有讽刺意味的是,参与调查的公司规模越大,越有可能采用临时方法。

转载声明:

本文转载自:安全牛,转载链接:https://www.aqniu.com/industry/72080.html。